كيف أعرف إن جهازي مهكر أو مخترق وما هي طرق الحماية؟

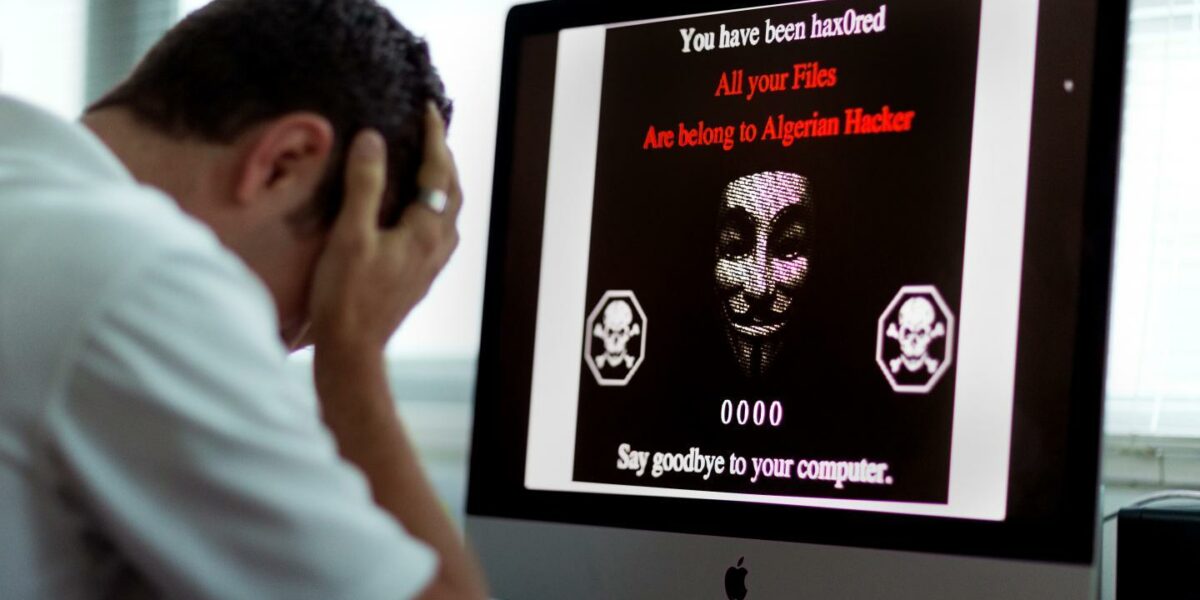

كيف أعرف ما إذا كان جهازي قد تعرض للاختراق أو الاختراق؟ منذ أن أصبح التعرض للاختراق أمرًا شائعًا في عصرنا ، فهو من الأسئلة التي يجب أن تكون معروفة ومهمة لحماية نفسك وشركتك وعائلتك ، وهذا بسبب استخدام الإنترنت في حياتنا اليومية ، ولهذا ، سننظر اليوم في إجابة كيف أعرف ما إذا كان جهازي قد تعرض للاختراق أو الاختراق.

سنناقش أيضًا طرق حماية ومنع التعرض للقرصنة على موقع موجز مصر.

قد يكون من الصعب معرفة ما إذا كان جهاز الكمبيوتر الخاص بك قد تم اختراقه حيث يمكن للمتسلل إخفاء جميع العمليات الإلكترونية التي يقوم بها على جهازك ، ولكن ليس من المستحيل معرفة ما إذا كان جهازك قد تم اختراقه من قبل أحد المتطفلين ، فهناك العديد من العلامات المختلفة التي توضح ذلك بوضوح. حتى يتم اختراق جهازك (اختراق).

في معظم الحالات ، يمكن اختراق أجهزتك الإلكترونية لأن المتسللين (المتسللين) يختطفون جميع معلوماتك الخاصة ويهاجمون خصوصيتك ، ويطلبون المال مرة أخرى مقابل معلوماتك ، ثم يختفون دون أي أثر.

لكن المتسللين يتركون العديد من العلامات حيث يمكنهم معرفة إجابة السؤال حول كيف أعرف ما إذا كان جهازي قد تم اختراقه أو اختراقه ، على سبيل المثال:

- قم بتنزيل برامج جديدة على جهازك.

- “كلمة المرور” لتغيير كلمة مرور أجهزتك.

- ملاحظة إرسال العديد من رسائل “البريد العشوائي” أو “البريد الإلكتروني العشوائي” من جهازك الخاص.

- يحدث ذلك نتيجة تعرض شبكتك الإلكترونية لنشاط مفرط وغير قابل للتفسير أكثر من المعتاد وهذا الاستخدام غير المصرح به.

- برنامج مجهول ، طلب للسماح بالتثبيت.

- قم بإلغاء تثبيت برامج مكافحة الفيروسات ومكافحة الفيروسات.

- يقوم الكمبيوتر بالعديد من الإجراءات الخاصة من تلقاء نفسه.

- قم بتغيير محرك البحث وشريط الأدوات الجديد.

- إعلانات متكررة وعشوائية.

- يحصل أصدقاؤك على روابط وسائل التواصل الاجتماعي الخاصة بهم من حسابك الخاص.

- تمت سرقة المعلومات الشخصية من جهازك الخاص ، واتصل بك أحد المتسللين وطلب فدية لاستعادتها.

- تباطؤ مفاجئ في جهازك.

يمكنك أيضًا مراجعة: كيفية استعادة حساب Facebook المسروق وحمايته قبل السرقة وبعدها؟

قم بتنزيل برامج الكمبيوتر الجديدة على جهاز الكمبيوتر الشخصي الخاص بك

إذا كنت المستخدم الوحيد لجهازك ، إذا فوجئت بوجود برامج كمبيوتر جديدة أو ملفات تم تنزيلها ، فهذا يشير إلى أن جهازك قد استولى عليه “مخترق” ، فهناك العديد من الأسباب الأخرى لوجود برامج جديدة على جهاز الكمبيوتر الخاص بك:

- تحديثات نظام التشغيل بما في ذلك البرامج الجديدة والتطبيقات الجديدة.

- إذا تم تثبيت برامج جديدة ، فقد يتم تثبيت برامج أخرى معها.

قم بتغيير كلمات المرور الخاصة بك

إذا تم اختراق حساباتك الشخصية على الإنترنت ومواقع الشبكات الاجتماعية ، فسيقوم المخترق بتغيير كلمات المرور الخاصة بك. في هذه الحالة ، يمكنك النقر فوق “نسيت كلمة المرور” لتعيين كلمة مرور جديدة ، وإذا تم تغيير عنوان بريدك الإلكتروني أو فشلت في استعادة كلمة المرور الخاصة ، فتحدث إلى حسابك أو أرسل بريدًا إلكترونيًا إلى خدمة العملاء في الشركات المسؤولة عن المواقع لإعلامك بأن كلمات المرور الخاصة بك قد تم اختراقها ؛ لأنهم الوحيدون الذين يمكنهم إعادة تعيين حسابك.

إذا تم تغيير كلمة المرور الخاصة بالوصول إلى جهازك الشخصي ، فهذا مؤشر على أن جهازك قد تعرض للاختراق لأنه لا يوجد سبب لتغيير كلمة المرور من تلقاء نفسه.

يمكنك أيضًا مشاهدة: كيف يمكنني معرفة من اخترق حسابي على Facebook؟

أرسل الكثير من رسائل البريد العشوائي من جهازك الخاص

في حالة “الاستيلاء” على حساب بريدك الإلكتروني ، يستخدم المخترق هذا الحساب لنشر البريد العشوائي والفيروسات. إذا تلقى أصدقاؤك أو عائلتك أو زملائك بريدًا إلكترونيًا من حسابك يحتوي على الكثير من الإعلانات ، فقد يكون قد تم اختراق بريدك الإلكتروني ، وفي هذه الحالة ، قم بتسجيل الدخول إلى حساب البريد الإلكتروني الخاص بك وتغيير كلمة مرور حسابك.

استخدام بيانات أكثر من المعتاد

هناك العديد من الأدوات التي تساعد في تتبع استهلاكك الشهري ، مثل عداد البيانات أو مراقب البيانات ، لذلك عندما تتعرض شبكتك الإلكترونية لنشاط مفرط وغير مفهوم أكثر من المعتاد ، فإن هذا يبطئ جهازك ، وهي إحدى العلامات الرئيسية على تعرض جهازك للاختراق.

لكي يقوم أي مهاجم باختطاف جهازك ، يجب أن يقوم بإجراء اتصال عن بعد يؤدي إلى إبطاء اتصالك بالإنترنت ، وبعد اختراق جهازك عدة مرات ، يسهل هذا على العديد من الأجهزة الأخرى الوصول إلى جهازك.

سيساعدك تثبيت برنامج كمبيوتر لمراقبة سرعة الإنترنت ونقل البيانات في تحديد البرامج التي تستخدم شبكة أكثر من المعتاد على جهاز الكمبيوتر الخاص بك.

طلب برنامج كمبيوتر مجهول للسماح بالتثبيت

تمنع برامج حماية الكمبيوتر والجدران النارية البرامج من الاتصال بالإنترنت لمنع اختراق جهاز الكمبيوتر الخاص بك. إذا طلب جهاز الكمبيوتر الخاص بك إذنًا بالاتصال ببرامج مجهولة على الإنترنت لتثبيت برامج أخرى ، فقد تكون برامج ضارة مثبتة مسبقًا أو تعرض جهازك للخطر.

إذا كنت لا تعرف سبب احتياج أحد البرامج للوصول إلى الإنترنت ، فنحن نوصيك بحظر اتصال هذا البرنامج بالإنترنت ثم إلغاء تثبيته إذا اكتشفت أن هذه البرامج تسبب مشاكل لنظام التشغيل.

يمكنك أيضًا مشاهدة: تم اختراق الجهاز عن طريق إرسال رابط وطرق حماية الأجهزة من الهجوم

إلغاء تثبيت برامج الحماية وبرامج مكافحة الفيروسات “مكافحة الفيروسات”

إذا قمت بإزالة أو تعطيل برنامج مكافحة الفيروسات أو برنامج الحماية من البرامج الضارة أو جدار حماية الكمبيوتر ، فهذا يشير إلى أن الكمبيوتر قد تم اختراقه ، حيث يمكن للمتسلل تعطيل هذه البرامج للمساعدة في إخفاء أي تحذيرات قد تظهر أثناء التشغيل. جهازك.

يقوم الكمبيوتر بالعديد من الإجراءات الخاصة من تلقاء نفسه

إذا لاحظت أن جهازك يقوم بمعاملات إلكترونية ويلبي الطلبات من تلقاء نفسه ، فمن الممكن لطرف آخر أن يتحكم عن بعد في جهاز الكمبيوتر الشخصي الخاص بك ويصدر أوامر لتشغيل برامج خاصة على جهاز الكمبيوتر الشخصي الخاص بك ، وإذا تلقوا كلمة مرور لتسجيل الدخول إلى جهازك الشخصي ، فيمكنهم التحكم في الكمبيوتر على النحو التالي. إذا كانوا جالسين على مكتبك باستخدام لوحة المفاتيح والماوس.

على سبيل المثال ، يمكنك تحريك مؤشر الماوس أو كتابة شيء ما ، وإذا رأيت الكمبيوتر يتظاهر بأنه يتحكم في شيء ما ، فهذا يعني أن جهازك قد تعرض للاختراق التام.

قم بتغيير محرك البحث وشريط الأدوات الجديد

إذا لاحظت تغييرًا في محرك البحث الخاص بك ، فقد يكون ذلك علامة على وجود فيروس أو إصابة بالبرامج الضارة ، حيث تتضمن التغييرات المفاجئة في محرك البحث تغيير صفحتك الرئيسية أو إضافة شريط أدوات تابع لجهة خارجية أو تغيير محرك البحث بالكامل.

أنواع الاختراق المختلفة

يقوم المخترق باختراق حسابك لعدد من الأسباب ، من أهمها:

- الحصول على المال هو ، في معظم الحالات ، عندما يتحقق شخص ما من كشف حساب بطاقته الائتمانية ، يجد العديد من المعاملات المالية التي لم يجرها ، وغالبًا ما تكون هذه المعاملات الخاطئة نتيجة تعرض حسابك للاختراق ، حيث سرق المتسلل أرقام بطاقتك الائتمانية وأجرى العديد من المعاملات المالية. استخدام بطاقتك الائتمانية لشراء المنتجات والمراهنة وما إلى ذلك.

- نظرًا لأن المتسللين لديهم مجتمعهم الخاص ، يمكن للمتسلل التسلل إلى جهاز الكمبيوتر الشخصي الخاص بك في محاولة لتخريبه ، لذلك قد يرغب بعض المتسللين في إتلاف مواقع ويب معينة فقط لعرضها على متسللين آخرين.

- يصف هذا المفهوم شكلاً من أشكال القرصنة يشبه إلى حد ما التخريب ، حيث قد يرغب بعض المتسللين في تعديل أو تدمير مواقع ويب معينة لأسباب سياسية.

- كان التجسس على الشركات موجودًا قبل وقت طويل من عصر الإنترنت ، كما أن القرصنة جعلت التجسس أسهل على الأشخاص العاديين لأن الاتصال المستمر للعديد من دول العالم بالإنترنت تسبب في قيام شركة باقتحام أجهزة الشركات الأخرى وسرقة معلوماتها واستخدامها. لخلق ميزة تنافسية غير عادلة.

يمكنك أيضًا قراءة: كيف تصبح هاكرًا محترفًا؟

كيف تحمي جهازك الشخصي من القرصنة؟

على الرغم من انتشار المتسللين ، تعتمد معظم الشركات على الإنترنت لتتبع بياناتها المالية وطلب منتجاتها وصيانتها وتشغيل حملات التسويق والعلاقات العامة والتواصل مع العملاء والمشاركة في وسائل التواصل الاجتماعي وإجراء معاملات مهمة أخرى ، لكننا ما زلنا نسمع التعرض. سوف تخترق الشركات حتى في الشركات العملاقة التي تتخذ إجراءات أمنية صارمة.

تستهدف الشركات الصغيرة على وجه التحديد لأنها يمكن أن تقلل من المخاطر التي يتعرض لها مرتكبو الجرائم الإلكترونية وقد لا تمتلك الشركات الصغيرة الموارد لاستخدام حلول الأمن السيبراني باهظة الثمن ، ولهذا يمكنك اتباع النصائح لحماية أجهزتك وحماية بياناتك الحساسة ، مثل:

- يمكنك استخدام جدار حماية لمنع اختراق أجهزتك. قبل الاتصال بالإنترنت ، تحتاج إلى التأكد من تمكين جدار الحماية الخاص بأجهزتك ، ويمكنك أيضًا شراء جدار حماية للأجهزة المستخدمة للحفاظ على أسرار الشركة.

- يمكنك تثبيت برامج مكافحة الفيروسات ، ويلعب برنامج مكافحة الفيروسات دورًا مهمًا في حماية نظامك من خلال اكتشاف التهديدات في أنظمة التشغيل ، وتوفر بعض برامج مكافحة الفيروسات المتقدمة تحديثات تلقائية تزيد من حماية جهازك من الفيروسات الجديدة التي تظهر كل يوم ، لذلك لا تنس تفعيل البرنامج. بعد تثبيت برنامج مكافحة الفيروسات ، قم بتشغيل أو جدولة عمليات فحص الفيروسات بانتظام للحفاظ على الكمبيوتر خاليًا من الفيروسات.

- نظرًا لأن برامج التجسس هي نوع خاص من البرامج التي تراقب المعلومات الشخصية وتجمعها سرًا ، فيجب عليك تثبيت برامج مكافحة برامج التجسس. تم تصميم برامج التجسس بحيث يصعب اكتشافها وإزالتها وتوفر إعلانات أو نتائج بحث غير مرغوب فيها تهدف إلى إعادة توجيهك إلى مواقع ويب معينة (عادةً ما تكون ضارة).

استخدم كلمات مرور قوية

إذا كنت تستخدم كلمات مرور آمنة ، فسيؤدي ذلك إلى منع اختراق جهازك. وكلما كانت كلمات المرور أكثر تعقيدًا ، ستكون حياتك أكثر أمانًا وتمنع أي نوع من القرصنة في حياتك.

تعد كلمات المرور الكبيرة المكونة من 8 أرقام وحروف مختلفة على الأقل أكثر أمانًا من كلمات المرور القصيرة والعادية ، كما يُفضل التنوع في رموز الكمبيوتر والأحرف الكبيرة والصغيرة والأرقام لتوفير حماية أفضل ضد المتسللين.

حافظ على أمان شبكتك الخاصة

لا تتمتع أجهزة التوجيه بأعلى درجة من الحماية ضد التسلل ، لذلك عند إعداد شبكتك ، تحتاج إلى تسجيل الدخول (جهاز التوجيه) وتعيين كلمة مرور جديدة باستخدام إعداد آمن ومشفّر يمنع المتسللين من الدخول إلى شبكتك وتغيير إعداداتك.

يمكنك أيضًا مشاهدة: أقوى مخترق في العالم ، بدايته وبعض المعلومات عنه

تجاهل الرسائل الاقتحامية

انتبه إلى رسائل البريد الإلكتروني الواردة من أهداف غير معروفة ولا تنقر مطلقًا على الروابط أو المرفقات المجهولة المصاحبة لها ؛ يجب أن تكون حذرًا عند تلقي رسائل بريد إلكتروني من مصدر غير معروف ، حيث أصبحت رسائل التصيد الاحتيالي التي تحاكي أصدقائك وشركائك والشركات التي تثق بها (مثل البنك الذي تتعامل معه) شائعة جدًا.

لذلك تناولنا مسألة كيفية معرفة ما إذا كان جهازي قد تعرض للاختراق أو الاختراق ، وأنواع الاختراق المختلفة وكيفية منع الاختراق ، وناقشنا أيضًا الإجراءات المتبعة للحفاظ على أمان أجهزتك.